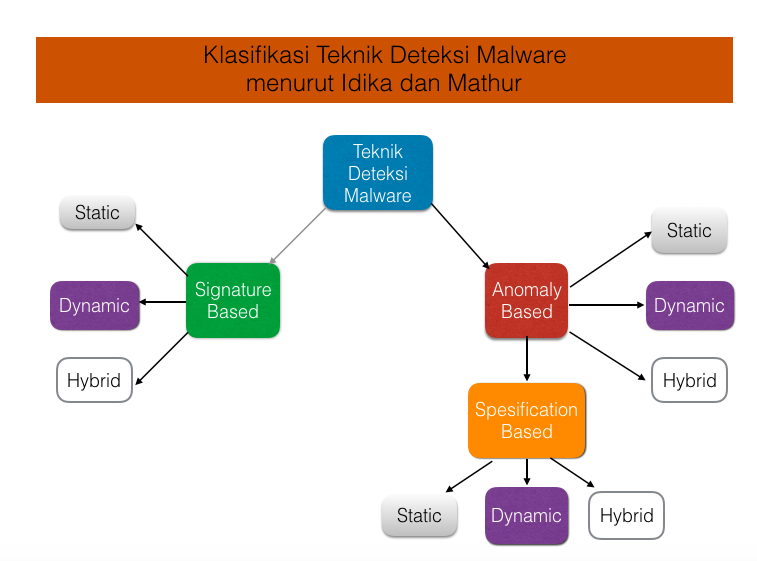

Saya coba lanjutkan bahasan tentang paper Idika dan Mathur tentang berbagai teknik Malware Detection. Pada tulisan sebelumnya telah dibahas tentang beberapa teknik deteksi malware menggunakan Dynamic anomaly based detection. Teknik berikutnya adalah static anomaly based malware detection;

Static Anomaly-based Malware Detection

Teknik ini merupakan bagian dari metoda anomaly based malware detetion, intinya adalah mencari sebuah kejanggalan pada sistem. Jadi dibuat dulu sebuah profil normal dari sebuah sistem. Bedanya dengan teknik sebelumnya yaitu dynamic anomaly, pada metode static ini kita tidak perlu menjalankan sampel malware pada sistem. Salah satu metoda yang digunakan adalah Fileprint analysis.

Fileprint Analysis

Li membuat sebuah metoda Fileprint (n-gram) analysis untuk mendeteksi malware. Seringkali ditemukan malware bersembunyi dalam sebuah file berekstensi exe, doc, jpg maupun pdf. Sehingga korban tidak merasa curiga untuk membuka file tersebut. Metode fileprint ini digunakan untuk memeriksa isi file tersebut apakah benar sesuai dengan ekstensinya atau tidak. Pengujian yang dilakukan berhasil menemukan malware yang disembunykan pada sebuah file PDF. Namun pada pengujian hanya dilakukan penyisipan malware di bagian depan dan belakang file pdf.

Hybrid Anomaly-based Detection

Teknik berikutnya adalah Hybrid Anomaly based detection.

Strider GhostBuster

Wang dkk melakukan penelitian terhadap sebuah jenis malware yang disebut sebagai Ghostware. Ghostware adalah jenis malware yang tidak bisa dideteksi oleh Sistem Operasi. Saat ini Ghostware dikenal juga dengan nama Rootkit. Cara yang digunakan untuk mendeteksi malware ini adalah teknik yang disebut cross-view diff-based. Deteksi dapat dengan teknik ini dapat dilakukan dengan 2 cara yaitu: inside-the-box dan outside-the-box. Teknik ini mampu mendeteksi ghostware berikut ini:

- yang bersembunyi pada file seperti (ProBot SE dan Aphex),

- ghostware yang bersembunyi pada registry seperti Hacker Defender 1.0 dan Vanquish,

- yang bersembunyi pada process/module seperti Berbew and FU

Self-Nonself

Teknik deteksi berikutnya adalah Self-nonself yang diperkenalkan oleh Forest dkk. Teknik ini digunakan untuk mendeteksi adanya modifikasi pada sebuah file. Karena umumnya malware ketika menginfeksi sebuah komputer, dia akan melakukan modifikasi pada sistem. Pengujian teknik ini telah dilakukan menggunakan virus TIMID, dan berhasil mendeteksi malware tersebut.

Baiklah sampai disini dulu, masih banyak teknik deteksi malware lainnya, insyaallah akan saya lanjutkan pad atulisan berikutnya. Semoga bermanfaat!

Paper tentang fileprint:

http://ids.cs.columbia.edu/sites/default/files/FilePrintPaper-revised.pdf

paper tentang strider ghostbuster:

https://www.usenix.org/legacy/event/sec04/tech/wips/wips/03-vo-strider.pdf

tentang teknik self-nonself

http://dl.acm.org/citation.cfm?id=884218