Saya akan lanjutkan share beberapa materi presentasi. Kali ini presentasi dari LAC tentang APT Target Critical Infrastructure. LAC adalah perusahaan yang menyediakan layanan keamanan jaringan di Jepang. Beberapa layanan yang disediakan adalah penanganan insiden, pelatihan/drill, konsultasi, SOC, Penetration test, penanganan APT dan R&D. LAC melaporkan beberapa kasus serangan cyber dan APT (Advance Persistence Threat) di Jepang sebagai berikut:

- Januari 2010: Operation Aurora

- September 2011: Serangan pada beberapa sektor industri

- Oktober 2011: Serangan pada DIET (Parlemen di Jepang)

- Januari 2013: Kebocoran dokumen rahasia tentang kerjasama TPP (Trans Pasific Partnership) pada

- Ministry of Agriculture, Forestry and Fisheries

- September 2013: Serangan malware Daserf

- September 2013: Serangan Watering hole memanfaatkan celah keamanan Zero-Day pada Internet Explorer

- Januari 2014: Serangan pada reaktor nuklir Monju dan National Career Center. Server yang menyediakan Update GOM Player dibobol dan digunakan untuk menyebarkan malware.

- Juni 2015: Malware Emdivi digunakan untuk menyerang layanan Japan Pension Service. 1,25 juta data pengguna dibocorkan

- Juni 2016: serangan pada sebuah travel agen di Jepang, sekitar 7,93 juta data pengguna dibocorkan

Daserf

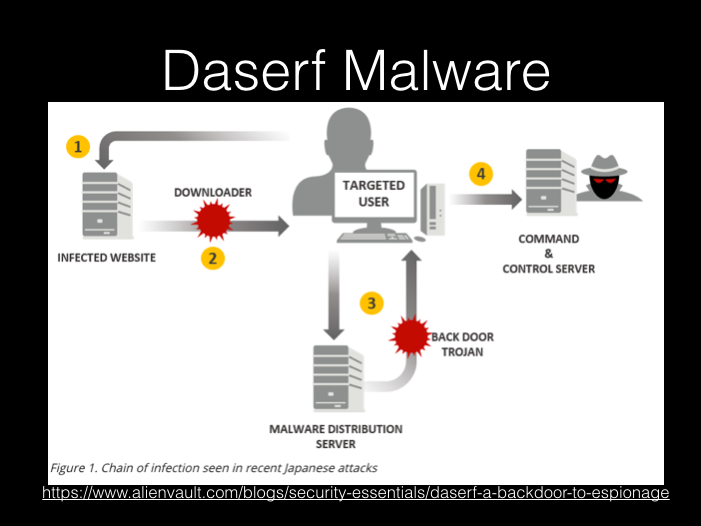

Selanjutnya dilaporkan tentang malware Daserf (bukan Tb.Dasep :) ) Malware ini banyak ditemukan pada infrastruktur vital di Jepang yaitu sebanyak 56%. Terutama di sektor energi, perhubungan, pelayanan publik, IT, transportasi dan industri. Serangan Daserf diduga mulai terjadi pada bulan januari 2013, dan mulai terdeteksi pada bulan april 2013. Malware Daserf ini dideteksi ketika dilakukan analisa dan monitoring terhadap log jaringan.

Pada saat analisa ditemukan ada peningkatan trafik request ke file ASP dan PHP. Request ini menggunakan beberapa user agent Mozilla/4.0 (compatible dengan MSIE 6.0-11.0 dan Windows NT 5.1-6.1;SV1). Kemudian menggunakan tools Autorun ditemukan bahwa Daserf menjalankan proses pada autorun dengan nama samaran exp1orer.exe, AdobeARM.exe, dan reader_sl.exe. Malware Daserf ini sering juga disebut dengan nama Nioupale.

Daserf menjalankan beberapa file berakhiran .asp. Masing-masing file asp menjalankan fungsi tertentu, diantaranya menjalankan cmd.exe, mengunduh file, dan beberapa operasi file lainnya. Selain itu malware menambahkan dirinya pada autorun, pada bagian service, maupun system run. Malware ini dapat berkomunikasi dengan server C&C melalui trafik HTTP. Trafiknya adalah GET request terhadap file GIF dengan nama file mengandung karakter [a-z1-9]{3,8}¥.gif. Selain itu menjalankan POST request terhadap file ASP dengan nama file mengandung karakter [a-z]{5}¥.asp. Komunikasi dengan server C&C ini dienkrip dengan XOR maupun Base64.

Malware ini memiliki berbagai varian dan masih terus diupdate. Bagian akhir dari file malware ini memiliki file konfigurasi yang diencode dengan XOR. Presentasinya ternyata masih panjang, sampai disini dulu ya, insyallah besok akan saya lanjutkan share tentang presentasi LAC pada tulisan berikutnya.

Semoga Bermanfaat!

tentang daserf

https://www.alienvault.com/blogs/security-essentials/daserf-a-backdoor-to-espionage