Kaspersky baru saja mengumumkan hasil penelitian tentang Equation group. Kelompok ini diduga mengembangkan beberapa malware canggih yang digunakan untuk spionase. Salah satu malware yang ditemukan dinamakan malware Fanny equation. Malware ini diduga dibuat pada tahun 2008. Setelah dipelajari, malware ini memiliki banyak kemiripan dengan malware canggih Stuxnet yang mulai dikenal tahun 2009.

Malware ini menggunakan dua jenis exploit yang kemudian ditemukan pada Stuxnet. Exploit yang digunakan memanfaatkan zero day exploit yang memanfaatkan celah keamanan LNK (CVE-2010-2568). Exploit ini membuat Stuxnet dapat berpindah-pindah melalui USB, bahkan pada mesin yang mematikan fungsi Autorun. Exploit berikutnya yang juga ditemukan pada kedua malware ini adalah exploit yang dapat melakukan fungsi peningkatan hak akses (priviledge escalation). Celah keamanan yang digunakan telah dibuat pathcnya dan dinamakan MS09-025.

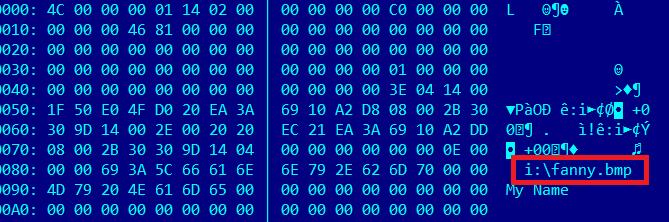

Malware ini dinamakan fanny karena ditemukan file bernama fanny.bmp pada sampel malware. Malware Fanny ini merupakan sebuah worm USB yang canggih. Malware dapat menyebar melalui USB, sehingga dapat digunakan untuk menjangkau komputer yang memiliki sistem air-gap. Air-gap merupakan istilah bagi komputer yang terisolasi dari jaringan. Komputer sengaja tidak dihubungkan dengan jaringan baik kabel maupun wireless. Komputer ini umumnya menyimpan data-data penting, sering pula menggunakan pembatasan akses secara fisik. Kemampuan ini pula yang ditemukan pada malware Stuxnet yang menyerang instalasi nuklir Iran. Sementara itu malware Fanny lebih banyak ditemukan di Pakistan.

Bacaan lebih lanjut tentang malware ini dapat dilihat pada link berikut:

http://securelist.com/blog/research/68787/a-fanny-equation-i-am-your-father-stuxnet/

http://www.kaspersky.com/about/news/virus/2015/equation-group-the-crown-creator-of-cyber-espionage