Saya akan lanjutkan share materi untuk persiapan assessment kajian 3 keamanan jaringan. Pada tulisan sebelumnya saya telah membahas tentang cara melakukan pengujian sistem keamanan. Ada 4 tahapan, reconaissance, scanning, exploitation dan maintaining access. Pada tulisan tersebut baru dibahas sampai scanning, sekarang saya akan lanjutkan tahapan berikutnya yaitu exploitation.

Pengujian

Setelah melakukan scanning, anda telah mengetahui layanan serta celah keamanan apa saja yang ada pada komputer target. Ada beberapa layanan yang biasanya menjadi target utama pengujian, yaitu:

- Secure shell (SSH),

- Telnet,

- file transfer protocol (FTP),

- PCAnywhere,

- virtual network computing (VNC), dan

- remote desktop protocol

Bila menemukan adanya salah satu layanan diatas di komputer target, anda dapat coba melakukan password cracking dengan tools seperti Hydra, Johntheripper dan Medusa.

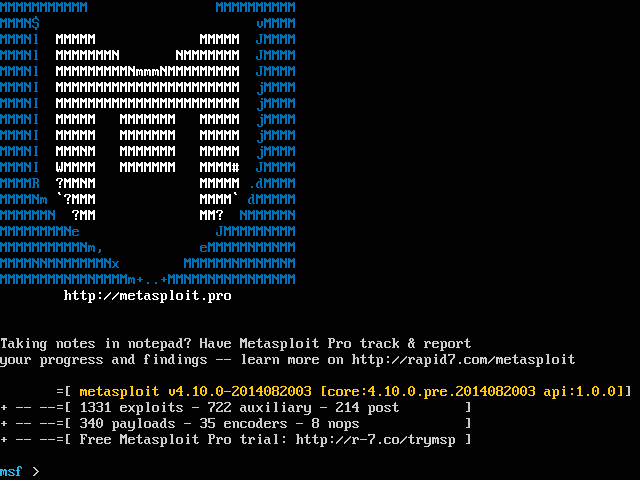

Tools lain yang dapat juga digunakan adalah Metasploit. Metasploit adalah sebuah framework exploit. Didalamnya terdapat berbagai macam exploit. Exploit adalah script yang digunakan untuk meretas komputer target dengan memanfaatkan sebuah celah keamanan (vulnerable). Setiap eksploit dibuat khusus untuk memanfaatkan sebuah celah keamanan tertentu. Jadi tidak bisa asal menggunakan eksploit. Eksploit A dibuat untuk memanfaatkan celah keamanan A, Exploit B dibuat untuk memanfaatkan celah keamanan B. Exploit A tidak bisa digunakan untuk memanfaatkan celah keamanan B dan begitu juga sebaliknya.

Exploit

Jadi pemilihan exploit sangat penting. Pemilihan exploit ini tergantung dari hasil Vulnerability scanning yang telah dilakukan. Contohnya ketika kita melakukan scanning dengan Nessus ditemukan ada celah keamanan Critical dengan kode MS08-067. Pelajari dulu apa yang dimaksud dengan celah keamanan MS08-067.

Menurut web Exploit-db celah keamanan MS08-067 adalah sebuah celah keamanan pada sistem operasi windows dimana penyerang dapat melakukan remote akses pada komputer target. Nah kemudian kita cari di metasploit exploit untuk menyerang ms08-067. Setelah memilih exploit yang pas maka kita harus memilih payload. Misalnya kita akan memasang VNC pada komputer target. VNC ini dapat kita gunakan untuk melakukan remote akses pada komputer target.

Setelah memilih payload, harus perhatikan juga option apa yang tersedia. Misalnya untuk VNC kita harus menentukan RHOST dan LHOST. RHOST adalah alamat IP komputer target, sementara LHOST adalah alamat IP anda. Selanjutnya tinggal menjalankan exploit tersebut.

Tools lainnya yang sering digunakan adalah password cracking. Ada berbagai teknik password cracking, online dan offline password cracking. Selain itu ada juga tools Armitage, tools hacking yang memiliki GUI. Tentang Armitage bisa dilihat pada web berikut http://www.fastandeasyhacking.com/

Sebenarnya yang paling penting adalah latihan, karena tidak ada resep yang sama untuk menyerang sebuah sistem. Sistem operasi yang berbeda memiliki celah keamanan yang berbeda, berarti cara pengujiannya juga berbeda. Untuk berlatih bisa coba menggunakan virtual mesin. Pasang komputer target di virtual mesin, dan cobalah lakukan penyerangan.

Ada banyak website yang menyediakan image virtual mesin yang bisa digunakan untuk latihan. Misalnya metasploitable, Damn Vulnerable Linux dll. Infonya bisa dilihat di web vulnhub.

Ok Sampai disini dulu, Selamat Belajar!

Have Fun!