Hari ini baru saja dilakukan sosialisasi proyek akhir. Berikut ada beberapa ide yang bisa diangkat jadi judul proyek akhir. Ok biar gampang saya akan coba rangkum beberapa ide proyek akhir dalam tulisan judul judulan ini.

Deep Web

Darknet alias Deep Web adalah sebuah bagian tersembunyi dari internet. Darknet ini seringkali disalahgunakan untuk jual beli barang-barang terlarang. Deep Web saat ini banyak disalahgunakan. Deep Web tidak bisa diakses dengan browser biasa.

Deskripsi: Membangun sistem untuk mendeteksi user dalam jaringan yang menggunakan Deep Web seperti Darknet, Tor Browser maupun Anonymous Proxy. Mencari cara pencegahan agar user dalam jaringan tidak dapat menggunakan Tor Browser, Darknet maupun Anonimous proxy.

Jadi ceritanya kalian sebagai admin suatu jaringan, cari cara supaya user di jaringan kalian tidak bisa mengakses Darknet. Silahkan pelajari dulu apa itu Darknet, Deepweb dll. Kemudian cari cara untuk mendeteksi dan pencegahan.

Tools yang bisa digunakan:Tor browser, Firewall, IDS dll

tentang Deep Web: http://julismail.staff.telkomuniversity.ac.id/deep-web/

Beberapa bahan bacaan:

http://wiki.mikrotik.com/wiki/How_to_Detect_and_Block_TOR_Browser_traffic

http://www.netresec.com/?month=2013-04&page=Blog&post=Detecting-TOR-Communication-in-Network-Traffic

https://www.rsreese.com/detecting-tor-traffic-with-bro-network-traffic-analyzer/

https://community.spiceworks.com/how_to/3120-how-i-stopped-tor-traffic-in-our-network

DPI

DPI (Deep Peckat Inspection) adalah salah satu perangkat yang dapat melakukan packet filtering pada trafik jaringan. Idenya adalah membangun sistem keamanan dengan Deep Packet Inspection (DPI). Deep Packet Inspection adalah tools yang dapat digunakan memeriksa isi data. DPI bekerja pada tingkat application layer. DPI dapat digunakan untuk menemukan paket jahat (malicious) mengklasifikasikan paket, melakukan routing maupun blok paket tertentuContoh tools yang bisa digunakan adalah nDPI

tools: nDPI

tentang DPI:

https://www.symantec.com/connect/articles/perils-deep-packet-inspection

http://searchnetworking.techtarget.com/definition/deep-packet-inspection-DPI

https://en.wikipedia.org/wiki/Deep_packet_inspection

Defense DDOS

DDoS adalah salah satu jenis serangan yang berbahaya. Tujuan DDoS adalah melumpuhkan komputer target, caranya dengan membanjiri komputer target dengan jumlah paket yang banyak. Nah kalian diminta untuk membangun sistem deteksi dan penanganan serangan DDOS (Distributed Denial of Service), beberapa contoh tools yang bisa digunakan DDos Deflate;Roboo

Beberapa bacaan tentang anti DDoS:

http://ubtutorials.com/tutorial/1138/how-install-ddos-deflate-ubuntu

http://resources.infosecinstitute.com/dos-deflate-layer-7-dos-protection-tool/

Face Recognition

Dalam membangun sistem keamanan, Autentikasi adalah salah satu bagian penting. Ada banyak macam teknik autentikasi, salah satunya adalah dengan pengenalan wajah. Idenya adalah kalian membangun sistem Face Recognition (Pengenalan wajah)

tools openface; openBR

Honeypot

Honeynet adalah server palsu yang dirancang memiliki sejumlah celah keamanan. Tujuannya adalah untuk menjebak penyerang dan mempelajari tentang tools maupun teknik hacking yang digunakan penyerang.Ibaratnya adalah kita bikin sebuah rumah mewah tapi gak ada pintunya. Tujuannya untuk supaya maling tergoda untuk masuk ke rumah kita. Idenya adalah membangun sistem pengamanan jaringan dengan Honeynet. Ada banyak tools Honeynet yang bisa dijadikan judul PA: Diantaranya adalah MHN (Modern Honey Network). Namun perlu diingat, untuk pengujian Honeypot ini membutuhkan IP Publik.Membangun sistem pengamanan jaringan dengan Honeypot;

Tools: MHN (Modern Honey Network), tools lainnya

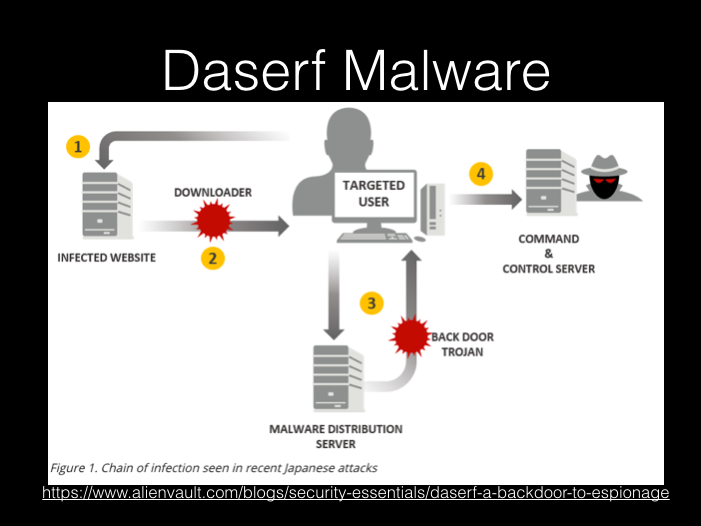

Malware

Tema malware adalah salah satu tema security yang belum banyak diangkat jadi judul PA. Padahal ada banyak hal yang bisa dijadikan judul. Misalnya tentang analisa malware, tentang klasifikasi malware, dll. Membangun sistem pendeteksi Malware;

tools: Laika BOSS, tools lainnya tentang malware bisa dilihat pada tulisan berikut

Tema lainnya

Pengujian sistem keamanan (Penetration Test) tools: Infection Monkey , Lynis

Membangun Certificate Authority (CA) dengan Lets Encrypt dan certbot

Honeytokens dengan DCEPT tulisan tentang DCEPT: https://www.secureworks.com/blog/dcept

Pengujian sistem keamanan Android dengan Android Open Pwn Project (AOPP)

Penanganan insiden dengan GRR Rapid Response https://github.com/google/grr

Digital Forensic dengan Autopsy

Sebenarnya masih banyak tema lainnya. Kalau ada yang mau ditanyakan silahkan datang ke ruangan saya. Namun baiknya janjian dulu.

Selamat Berjuang! Semoga bermanfaat!

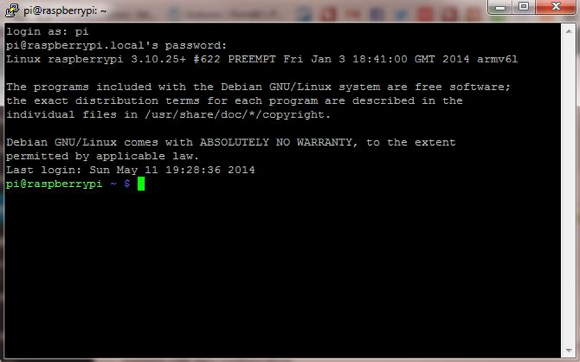

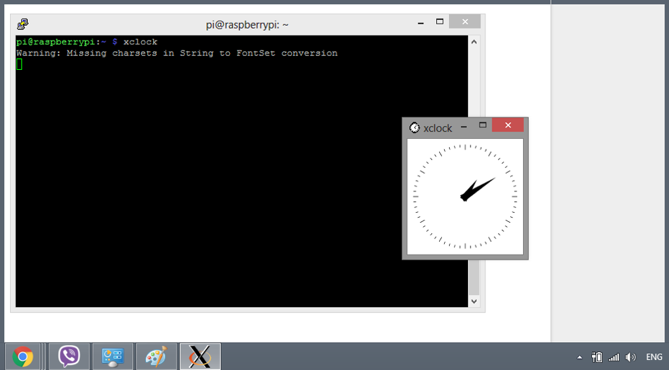

menggunakan SSH + X11 Forwarding:

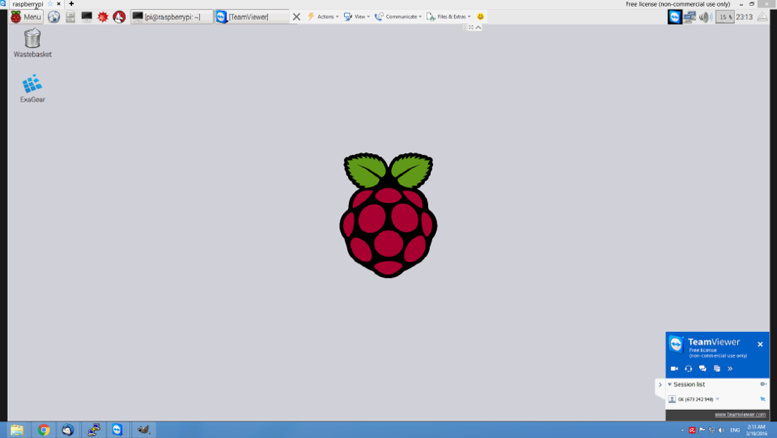

menggunakan SSH + X11 Forwarding: menggunakan aplikasi TeamViewer:

menggunakan aplikasi TeamViewer: menggunakan aplikasi TightVNC:

menggunakan aplikasi TightVNC: atau menggunakan aplikasi RDC (Remote Desktop Connection)

atau menggunakan aplikasi RDC (Remote Desktop Connection) dll.

dll.